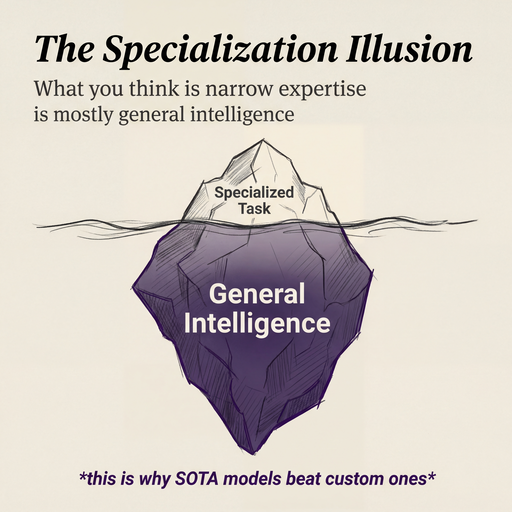

Blind XSS 도구 중 가장 유명하고 많은 기능을 담았던 XSSHunter가 올해까지만 운영되고 내년부터 서비스가 종료됩니다. 기업 내부에서는 보통 별도의 BXSS Callback 서비스를 구축하거나 OAST를 사용하여 체크했겠지만, 버그바운티 유저나 외부에서 테스팅하는 경우 XSSHunter 사용 빈도가 높았던걸로 알고 있어 아쉬움이 많이 남습니다. (저 또한 굉장히 애용했구요.)

https://twitter.com/IAmMandatory/status/1587106717283721217

Redirect 지원 예정이라 당장은 원하는 도메인으로 돌릴 수 있겠지만, 장기적으로는 별도 구축이 필요해지겠네요.

XSSHunter

XSSHunter에 대해 간략히 소개하면 xss.ht 도메인을 사용하는 Blind XSS 식별 서비스입니다. 아래와 같이 xss.ht 도메인을 포함한 XSS 페이로드를 전송하고, 고객센터나 백엔드 어드민 등 외부에서 식별할 수 없는 곳에서 XSS가 발생하는 경우 우리에게 이메일을 통해 자세한 정보를 제공해주던 도구입니다.

트리거 시 전달되는 이메일

Blind XSS와 XSSHunter에 대한 자세한 내용은 아래 글들을 참고해주세요.

Deprecation

왜 deprecated를 선택했는지는 FAQ 문서에 나와있습니다. 사용자가 많아짐에 따라 결국 비용과 저장된 데이터의 리스크가 가장 큰 부분이였네요.

다른 사람이 운영할 수도 있지 않나? 란 생각이 들수도 있지만, 어쩄던 가입자들의 개인정보와 누적된 취약점 정보의 소유권을 넘겨주는 것 자체가 신뢰에 영향을 주는 부분이다 보니 깔끔하게 마무리하는 형태로 결정한 것 같습니다.

멋지게 떠나네요 😭

TODO

이미 운명은 결정됬고, 우리가 해야할 일은 크게 2가지 입니다.

Redirect to

기존 사용자라면 hahwul.xss.ht 같이 subdomain을 할당 받으셨을 겁니다. 그러면 아래와 같은 순서로 진입하여 Redirect 처리할 수 있습니다.

- https://xsshunter.com/app을 들어가 주세요.

Settings으로 들어갑니다.Subdomain Redirect URL필드에서 리다이렉트할 URL을 입력합니다.

Other BXSS Service

제 기억으론 Online 기반 서비스는 많이 없었던 걸로 기억납니다. ezXSS 같은 BXSS 도구나 OAST 도구 (Interactsh, BOAST 등) 를 이용하여 별도로 구축하거나 따로 만드셔야할 것 같습니다.

Dalfox에서 BXSS 호스팅 기능을 제공할지 고민입니다. 만약 제공한다면 Self-Hosted로 구성해서 쓰실 수 있도록 개발할 예정이에요. (지금도 REST API를 지원하고 있어서 크게 복잡하진 않겠네요)

제가 만들던 hbxss란 도구도 있었어요. 만약 dalfox에서 지원하지 않는다면 다시 해당 프로젝트를 재 가동할 예정입니다.

![[tl;dr sec] #286 - Securing Vibe Coding, Finding Secrets "Oops Commits", Backdooring IDE Extensions](https://image.cybernoz.com/wp-content/uploads/2025/07/tldr-sec-286-Securing-Vibe-Coding-Finding-Secrets-Oops.png)